Android : attention à ce terrible malware bancaire, voici comment se protéger

Les chercheurs en sécurité informatique de Cleafy viennent de découvrir l'existence d'un nouveau malware bancaire baptisé Revive. Ce trojan, qui se propage rapidement à l'heure où nous écrivons ces lignes, peut être relancé à loisir par les pirates en cas de détection ou d'arrêt inopiné. Ce qui fait de lui un maliciel très dangereux.

Il ne se passe pas une semaine sans qu'une nouveau malware menace les milliards d'utilisateurs d'appareils Android à travers le monde. Parmi les derniers dangers en date, on se souvient du malware BRATA, capable d'espionner les messages des clients envoyés via leur application bancaire. Ou encore de SMS Factory, un cheval de Troie Android qui peut faire exploser votre facture téléphonique.

Cette fois-ci, on doit la découverte du jour aux chercheurs en sécurité informatique de Cleafy. En effet, ces experts ont détecté l'existence d'un nouveau malware baptisé “Revive”. Pour l'instant, les premières cas ont été signalés en Espagne vers le 15 juin, mais tout indique que le maliciel pourrait se propager rapidement en dehors des frontières espagnoles, notamment via des campagnes de phishing.

Revive, le malware immortel

Sans surprise, le maliciel ne tient pas son nom par hasard. Il s'agit même d'ailleurs d'une référence directe à sa principale force. En effet, si le malware devient inopérant, que ce soit grâce aux actions de l'utilisateur ou bien à cause d'un bug, les pirates sont en mesure de le réactiver à distance à loisir. Et de renforcer au passage son emprise sur l'appareil infecté. Vous l'aurez compris, cela fait de “Revive” un malware particulièrement résistant et d'autant plus nuisible.

En sa qualité de trojan bancaire, “Revive” cible pour l'instant les utilisateurs de la BBVA (Banco Bilbao Vizcaya Argentaria), un groupe bancaire multinational basé à Madrid et à Bilbao. Le mode opératoire est plutôt simple, puisque les pirates ont opté pour une campagne de phishing classique.

En effet, les clients de la BBVA reçoivent de faux mails, SMS ou message par WhatsApp provenant soit-disant de l'établissement bancaire. Ils sont informés du lancement d'une nouvelle application, et sont invités à la télécharger via un lien hors-Play Store ou App Store.

A lire également : Android – Google révèle qu’un malware espion écoute toutes vos conversations

Revive peut capturer la frappe et intercepter les SMS 2FA

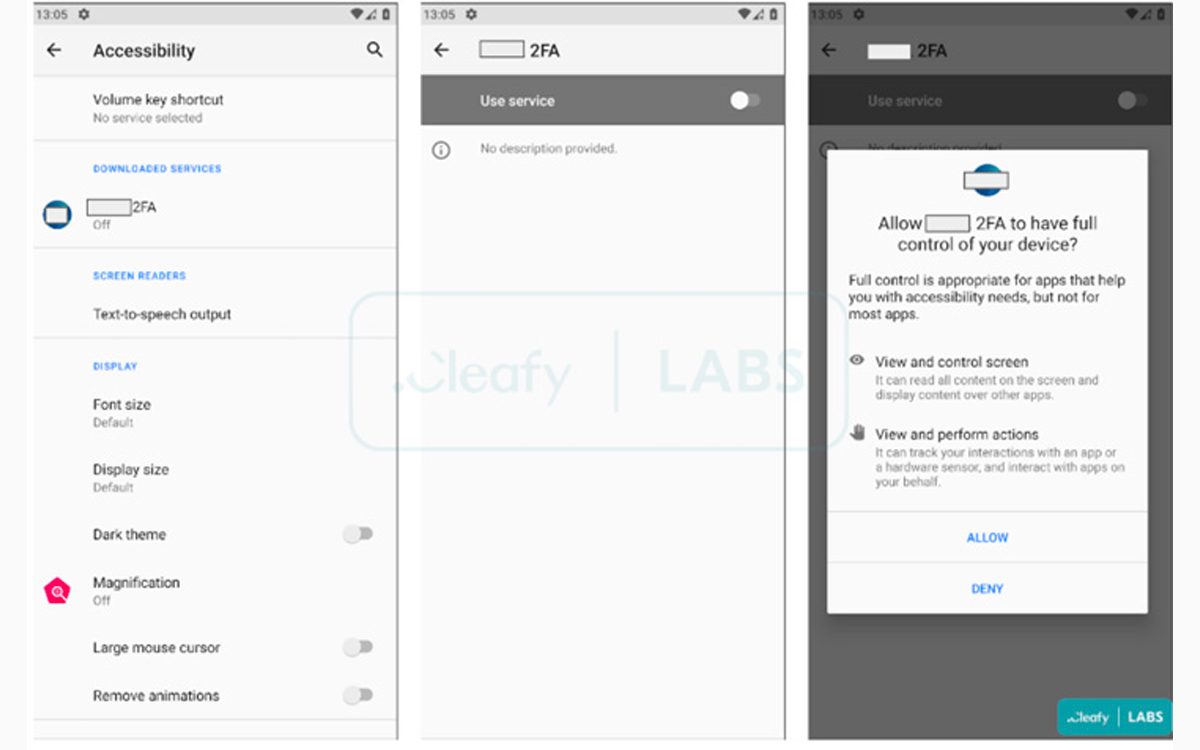

Lors de l'installation, le programme requiert l'accès à de nombreuses fonctionnalités, comme le fait de pouvoir observer les commandes tactiles effectuées sur l'écran, ou encore de pouvoir accéder au micro et à l'appareil photo. De cette manière, le malware peut scruter tous les faits et gestes de la victime, y compris sur toutes les applications installées.

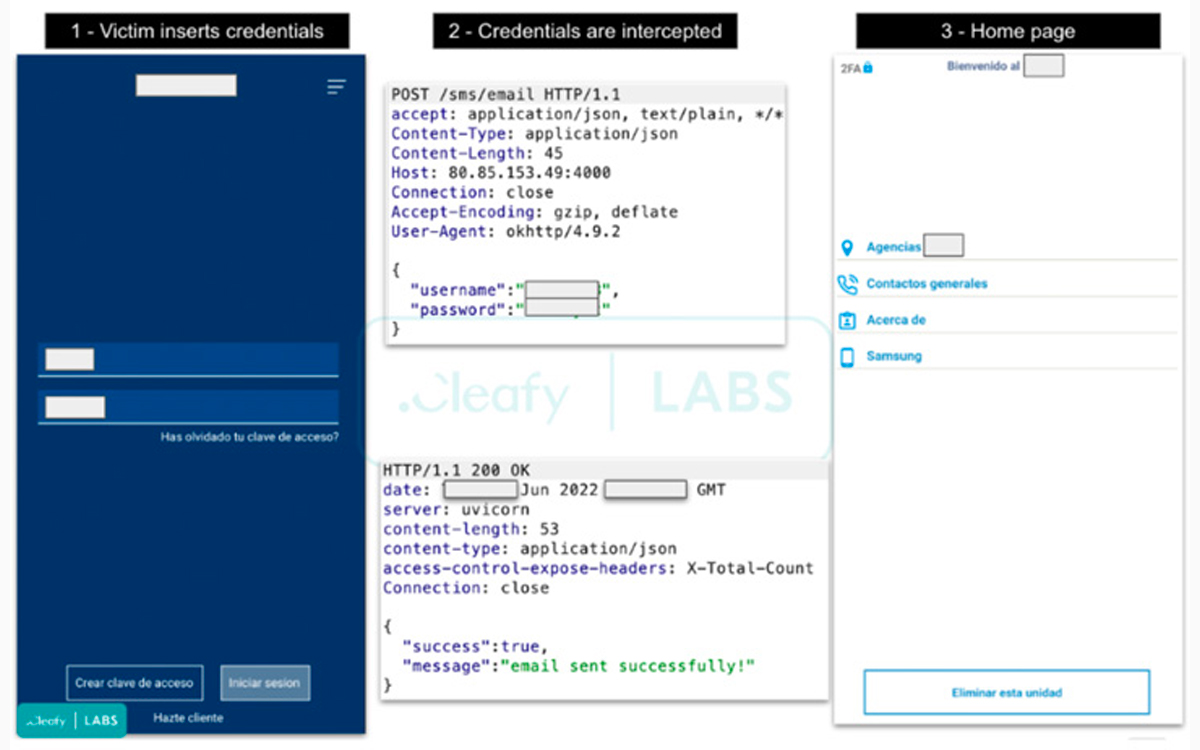

Notez par ailleurs que “Revive” est capable de capturer la frappe et d'intercepter les SMS à code unique utilisés dans le cadre de l'authentification à deux facteurs. “Lorsque la victime ouvre l'application maligne pour la 1re fois, Revive demande à l'utilisateur d'accepter deux permissions en lien avec les SMS et les appels. Après cela, un clone de la page de connexion de la banque ciblée apparaît, et si l'utilisateur entre ses identifiants, ils sont transmis au serveur de contrôle”, expliquent les chercheurs.

Pour se protéger, la recommandation est simple : n'acceptez jamais de télécharger une application, bancaire de surcroît, hors d'une boutique d'applications sécurisée comme le Play Store ou l'App Store. La mise à jour des applis bancaires se déroulera toujours via ces magasins.

Source : The Hacker News