Malware Android : attention, ces 21 applications du Play Store sont des arnaques !

Un malware Android d'un nouveau genre sévit sur le Google Play Store. D'après les chercheurs de Sophos Labs, ce logiciel malveillant abonne ses victimes à des services payants facturés au prix fort. Le malware a été repéré dans le code de 21 applications.

Un nouveau rapport des experts de Sophos Labs met en garde les utilisateurs Android contre les “fleeceware”, un nouveau genre de malware visant à piller le compte en banque de ses proies. Pour rappel, les chercheurs ont déjà tiré la sonnette d'alarme sur ce nouveau phénomène en septembre 2019. “Depuis, nous avons découvert de nombreuses applications cachant un fleeceware” souligne le rapport de Sophos. Malgré les efforts de Google, de nombreux malwares continuent de prendre le Play Store d'assaut.

600 000 smartphones Android ont-ils été infectés ?

Dans leur rapport, les chercheurs mettent en évidence 21 applications frauduleuses disponibles sur le Play Store de Google. Au total, les applications ont été téléchargées par 600 000 smartphones au cours des derniers mois. Certaines grimpent même au delà des 100 000 installations. Sophos estime que ces nombres ont pu être falsifiés en passant par un service frauduleux payant. Ces services permettent de gonfler artificiellement le nombre d'utilisateurs d'une application. Dans la même optique, certains pirates achètent de faux commentaires et de faux avis positifs pour berner les internautes.

Parmi les titres frauduleux, on trouve des applications clavier très populaires comme GO Keyboard. Du reste, un fleeceware se cache généralement dans des applications comme “des messageries instantanées, des éditeurs photo et vidéo, des logiciels beauté ou des diseurs de bonne aventure”.

Voici la liste des applications Android frauduleuses :

- GO Keyboard

- GO Keyboard Lite

- GO SMS Pro

- Z Camera

- S Photo Editor

- Filmigo

- GO Security

- Wonder Video

- V Recorder

- VCut

- Fortunemirror

- GO Recorder

- Clipvue

- Filmix

- ScreenRecorder

- Master Recorder

- Astrofun

- Easysnap

- Face X Play

- Photo Recovery & Video Recovery

- V Recorder Lite

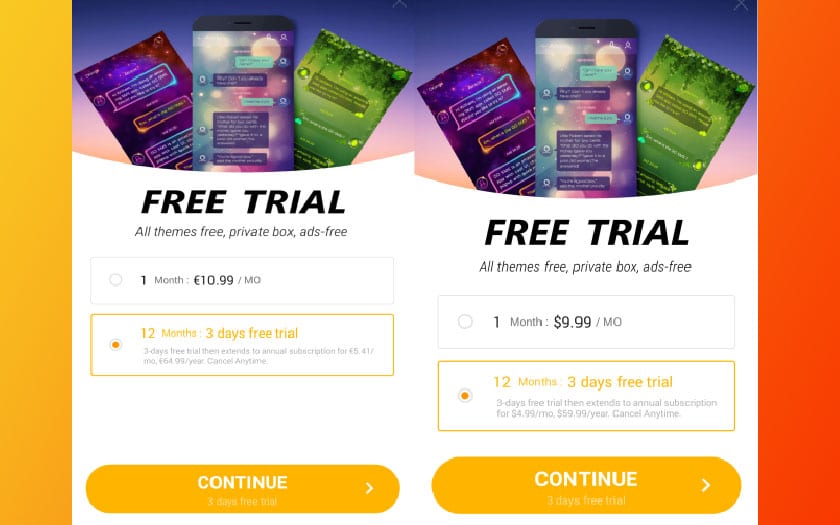

Une fois installées sur votre smartphone, ces applications vont vous proposer de tester leurs fonctionnalités gratuitement, généralement pendant 3 jours ou une semaine. Dans la plupart des cas, ces fonctionnalités sont déjà proposées gratuitement par des services légitimes développés par des firmes comme Google. Une des applications épinglées par Sophos se contente par exemple de proposer une recherche d'images inversée.

Lire également : désinstallez au plus vite ces 17 applications Android truffées de malwares

Des applications facturées des dizaines d'euros par semaine

Une fois la période d'essai écoulée, l'application va vous facturer des sommes astronomiques via la carte de crédit encodée dans votre compte sur le Play Store. Certains services sont proposés au prix de 69,99 dollars par semaine, soit plus de 3000 dollars par an.

En petits caractères, l'application précise que l'abonnement annuel, hebdomadaire ou mensuel sera facturé si vous ne résiliez pas avant la fin de la période d'essai. Les escrocs misent évidemment sur la distraction des usagers. De plus, votre carte de crédit sera débitée même si vous supprimez l'application dans les temps. D'après certains témoignages, des développeurs vont même jusqu'à facturer les utilisateurs qui ont explicitement résilié leur abonnement.

“Vous devez éviter rigoureusement d'installer ces types d'applications d'essai gratuit qui proposent des frais d'abonnement après un court essai” conseille Sophos Labs. Pour éviter de tomber dans le piège, on vous conseille d'éviter les applications provenant d'un développeur inconnu.

En cas de facturation non consentie, on vous encourage à faire bloquer votre carte de crédit. L'adhésion à une banque mobile comme Revolut ou N26 facilite le processus. Vous pouvez en effet bloquer n'importe quel paiement en quelques secondes via l'application Android. Avez-vous déjà vécu une expérience similaire ? On attend votre témoignage dans les commentaires.

Source : Sophos